VPN: Die wichtigsten Fachbegriffe erklärt

VPN: Die wichtigsten Fachbegriffe einfach erklärt

Für wen VPN-Fachbegriffe ein Buch mit sieben Siegeln sind, zeigen wir, was sich hinter Geoblocking, Multi-Hop, Kill Switch & Co verbirgt.

Sie interessieren sich für VPNs, aber viele der Fachbegriffe sind ein Buch mit sieben Siegeln für Sie? Wir zeigen, was sich hinter Geoblocking, Multi-Hop, Kill Switch & Co verbirgt.

VPNs: Wie funktionieren sie überhaupt?

Ein VPN ist praktisch, wenn Sie sich teilweise oder komplett im Internet anonym bewegen wollen. Auch bei Geoblocking können VPNs helfen, zudem verhindern sie das Nachverfolgen der eigenen Aktivitäten durch Dritte. Besuchen Sie die Webseite eines VPN-Anbieters, werden Sie in der Regel mit sehr vielen Fachbegriffen konfrontiert, die Sie vielleicht einfach nicht kennen.

Wir erklären daher die wichtigsten dieser Begriffe und informieren darüber, ob sie für Ihren Anwendungsfall wichtig sind oder nicht.

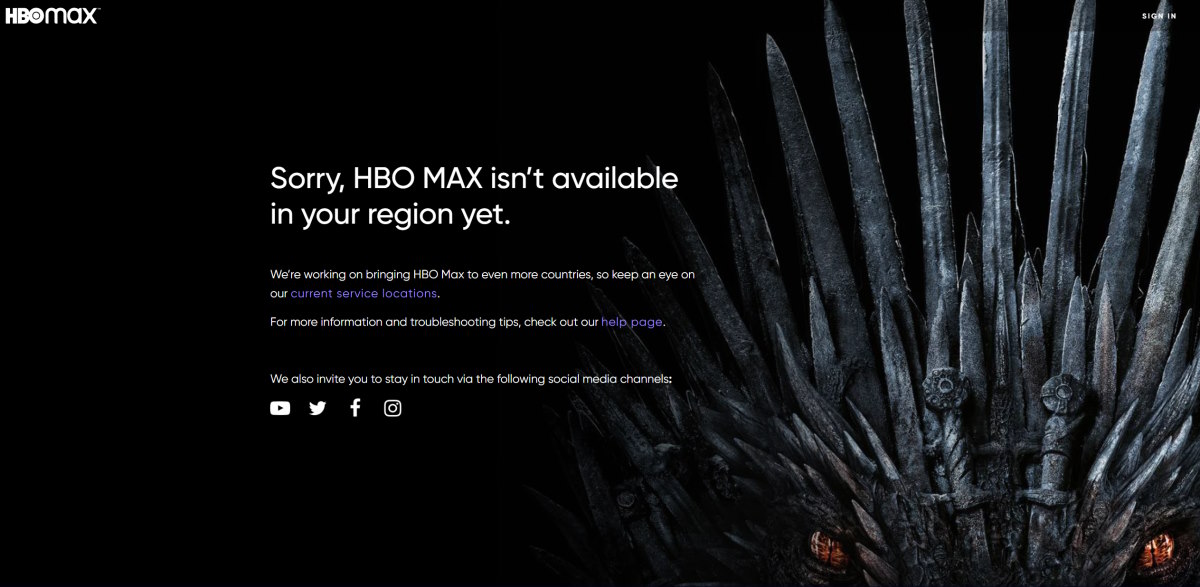

Geoblocking

Geoblocking wird von Unternehmen genutzt, um Sie daran zu hindern, bestimmte, für andere Länder gedachte Inhalte zu nutzen. Wollen Sie beispielsweise aus Deutschland das Fernsehprogramm der englischen BBC anschauen, bekommen Sie einen Hinweis, dass nur Menschen aus dem Vereinigten Königreich auf diese Inhalte zugreifen können.

Nutzen Sie ein VPN, können Sie das troblem umgehen: Sie verbinden sich dazu mit einem Server aus England, sodass die Webseite glaubt, dass Sie sich tatsächlich dort aufhalten. Dadurch bekommen Sie Zugriff auf die Inhalte dieses Fernsehsenders und haben das Geoblocking umgangen. Keine Angst: Dies ist nicht illegal, rein rechtlich sind Sie damit auf der sicheren Seite.

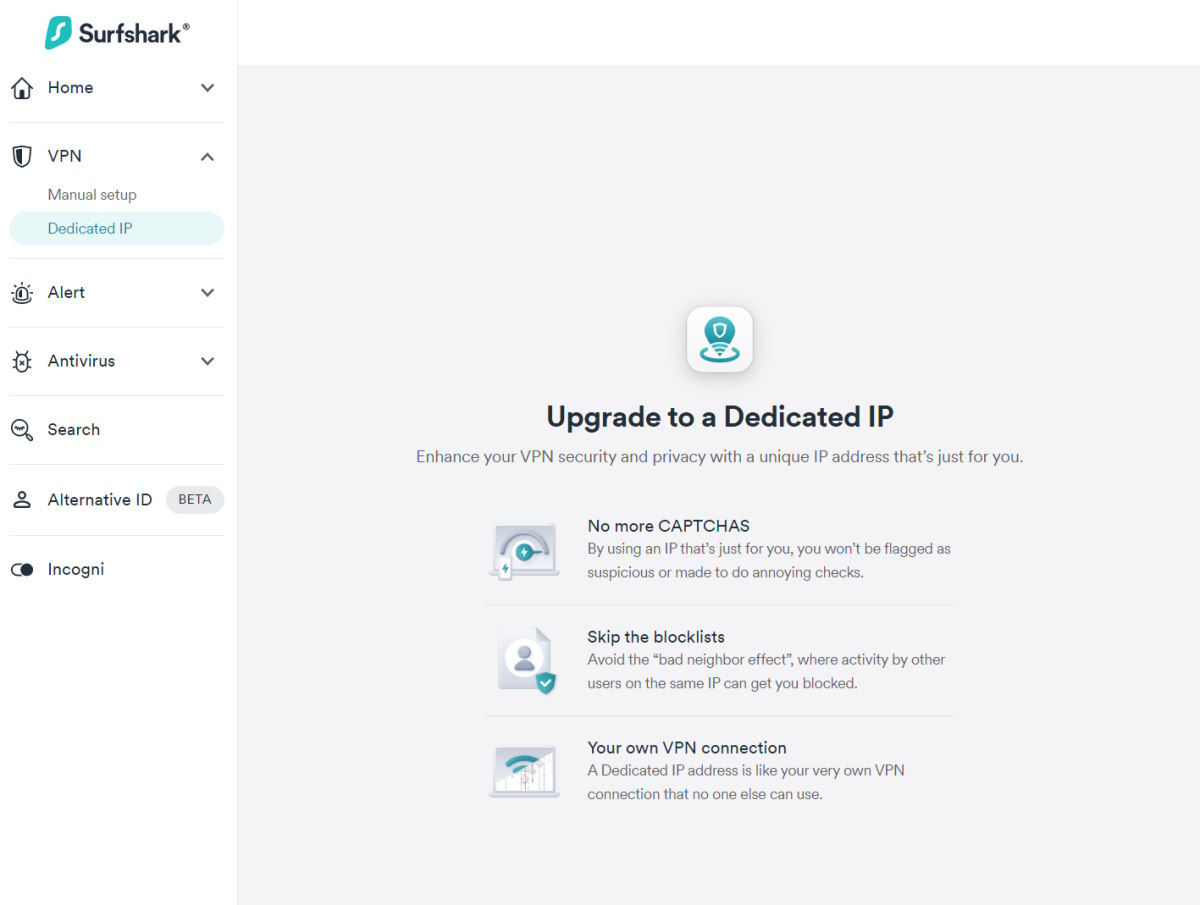

Dedizierte IP-Adresse

Die meisten VPN-Anbieter gewähren gegen Aufpreis die Möglichkeit, eine eigene, statische IP-Adresse zu erhalten. Ihre wahre IP-Adresse bleibt dennoch verborgen. Der Vorteil daran ist, dass Sie eine IP-Adresse bekommen, die garantiert nur Sie benutzen. Sie teilen sich somit nicht mehr einen einzigen VPN-Server mit vielen anderen Nutzerinnen und Nutzern.

Dies kann sinnvoll sein, da zahlreiche VPN-Server bei Webseiten und Anbietern auf einer schwarzen Liste stehen und daher den Zugriff auf ihre Webseiten blockieren. Eine eigene, nur für Sie erstellte IP-Adresse wird jedoch sehr wahrscheinlich überall zugelassen. Das kann selbst auf einfachen Webseiten wie der von Google helfen, da VPN-Verbindungen dort gelegentlich zu störenden CAPTCHA-Puzzles führen.

Verschlüsselung

Alle VPN-Dienste nutzen eine verschlüsselte Datenübertragung. Dateien, die über diese Verbindung zu Ihnengelangen, sind für Außenstehende (und auch den VPN-Anbieter selbst) nicht einsehbar. Erst, wenn diese Informationen auf Ihrem Gerät sind, werden sie entschlüsselt und damit nutzbar. Rufen Sie eine beliebige Webseite auf, bleibt also für alle anderen verborgen, dass Sie diese Webseite aufgerufen haben.

Die dafür genutzten Methoden für die Verschlüsselung sind nach aktuellem Wissensstand nicht zu knacken. Es ist also unter praktischen Gesichtspunkten unmöglich, die von Ihnenr übertragenen Daten auf ihrem Weg vom Server zu Ihnen abzufangen und zu lesen. Dies ist bei der Übermittlung von praktisch allen einigermaßen sicherheitsrelevanten Informationen sinnvoll – etwa, wenn Sie Passwörter oder ähnliche Daten über das Internet versenden.

Benutzerdefiniertes DNS

Durch diese Funktion können Sie einen DNS (Domain Name Service) angeben, den Sie fortan verwenden können, während Sie mit dem VPN verbunden sind. Dies ist normalerweise nicht erforderlich, da der VPN-Dienst die DNS-Verwaltung selbst übernimmt. Es kann sich jedoch unter bestimmten Fällen lohnen, diese Funktion zu nutzen – vor allem, wenn Staaten oder Provider den Zugang zu Webseiten blockieren und Sie dennoch darauf zugreifen wollen oder müssen.

In Deutschland und den meisten anderen demokratischen Staaten ist diese Funktion weniger relevant. Falls Sie sich anderswo aufhälten, wo es mit der freien Meinungsäußerung nicht weit her ist, kann diese DNS-Option jedoch wertvoll sein. Fallen Sie nicht in diese Zielgruppe, können Sietdiese Funktion jedoch meist ignorieren.

DNS-Leak

Das bereits erwähnte Domain Name System ist dafür verantwortlich, dass Webseitennamen in IP-Adressen umgewandelt werden. Aus diesen IP-Adressen kann beispielsweise Ihr Internetprovider ableiten, welche Webseiten Sie ansteuern. Benutzen Sie ein VPN, kann der Provider dies hingegen nicht mehr nachvollziehen – ein klarer Gewinn aus Sicht der Privatsphäre.

In einigen Fällen kann es jedoch passieren, dass VPN-Server falsch konfiguriert sind oder anderweitige Fehler aufweisen. Dann könnte es sein, dass der Provider doch Einsicht in die Webseiten bekommt, die Sie gerade besuchen. Durch die DNS-Leak-Option weist der VPN-Anbieter darauf hin, dass ein Fehler vorliegt, sodass Sie sich mit einem anderen, sicheren Server verbinden können.

Serveranzahl und Server-Standort

Viele VPN-Anbieter werben mit der Anzahl ihrer Server oder den verschiedenen Ländern, in denen diese Server stationiert sind. Kleinere Anbieter besitzen vielleicht einige Hundert VPN-Server, größere verteilen Tausende Geräte auf der ganzen Welt. Über die Qualität eines VPN-Dienstes sagt dieser Wert jedoch nicht unbedingt etwas aus.

Bei der Auswahl sollten Sie vor allem darauf achten, dass in Ihren gewünschten Zielländern genügend Server bereitstehen. Bei beispielsweise nur drei Servern in einem gewünschten Land ist die Ausfallwahrscheinlichkeit relativ hoch. Besser wäre es in diesem Fall, einen anderen Betreiber ausfindig zu machen. Als Faustregel gilt, dass die größeren, etablierten und damit guten VPN-Anbieter meist auch mehr Server betreiben – aber nicht immer.

Peer-to-Peer oder P2P

Über P2P-Netzwerke wie Bittorrent können Nutzerinnen und Nutzer auf der ganzen Welt Daten miteinander tauschen. Die Verbindung wird damit direkt von einem Gerät zu einem anderen Gerät aufgebaut, ohne dass dafür zentrale Server notwendig sind. Das kann gerade bei weniger verbreiteten Daten sehr sinnvoll sein – aber nicht jeder Provider sieht dies gerne, denn aufgrund von Urheberrechtsverstößen kam es im Rahmen von P2P-Netzwerken in der Vergangenheit immer wieder zu rechtlichen Streitigkeiten.

VPN-Server verschleiern Ihre IP-Adresse, sodass Ihr Provider nicht herausfinden kann, dass Sie gerade einen Service wie Bittorrent nutzen. Daraus folgt, dass der Provider auch nicht in irgendeiner Weise gegen Sie vorgehen kann – etwa, indem er Ihre Internetgeschwindigkeit drosselt. VPN-Server sind daher immer eine gute Wahl für alle P2P-Aktivitäten.

Five Eyes

Dieser Begriff wird genutzt, um das Länderbündnis aus USA, Großbritannien, Kanada, Australien und Neuseeland zu kennzeichnen. Unter diesen Staaten gibt es ein Abkommen, dass VPN-Anbieter unter bestimmten Voraussetzungen dazu verpflichtet, Nutzerdaten weiterzugeben. Dies trifft in der Regel nur in schweren Fällen von Kriminalität zu, sodass das allgemeine Verlangen nach Privatsphäre nicht beeinträchtigt wird.

Dennoch gilt: Möchten Sie keine Risiken eingehen, sollten Sie sich eventuell besser mit einem VPN-Server verbinden, der nicht in einem der genannten Five Eyes-Länder liegt. Dies erhöht die Sicherheit im Internet noch ein wenig mehr. Wie bereits erwähnt, sollte dies für die meisten Anwenderinnen und Anwender aber praktisch keine Rolle spielen.

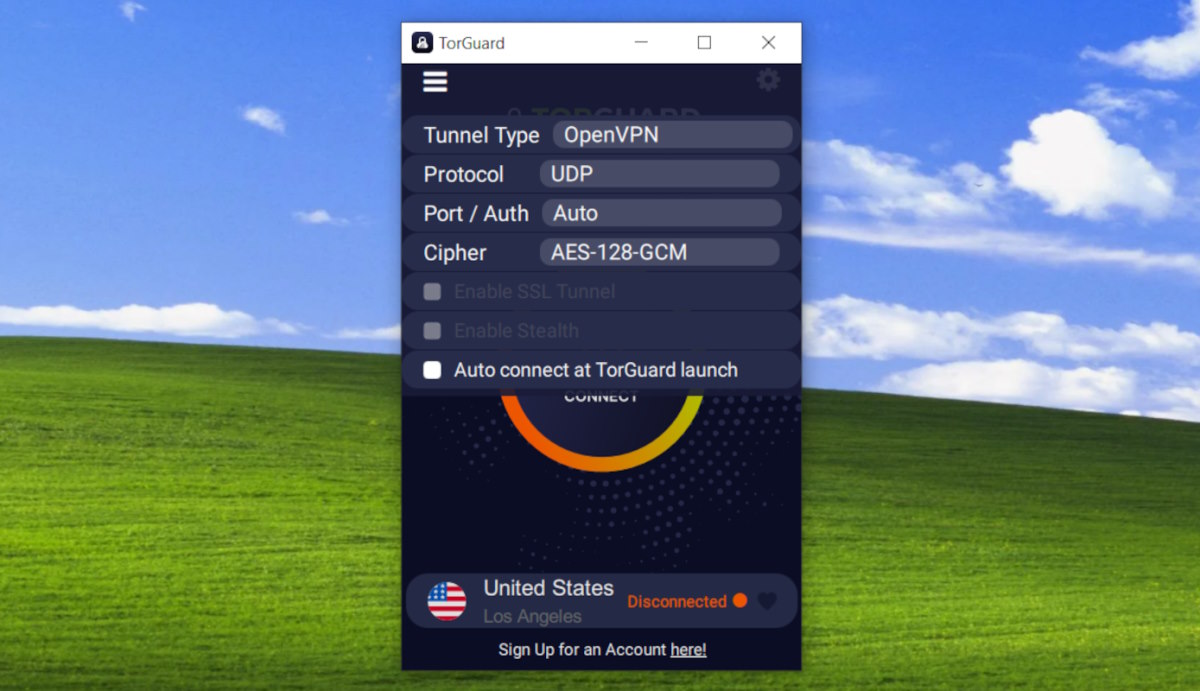

VPN-Protokoll

VPN-Server nutzen Protokolle, um Daten hin und her zu senden. Diese hören auf Namen wie OpenVPN, WireGuard oder auch IPsec/IKEv2. WireGuard ist die neueste Variante dieser Protokolle und ist sowohl sehr schnell als auch sehr sicher. Praktisch alle relevanten VPN-Anbieter unterstützen alle modernen Protokolle, sodass Sie keine Angst haben müssen, ein bestimmtes Protokoll nicht verwenden zu können.

Die VPN-Anbieter erweitern ihre Software außerdem ständig, sodass immer neue Protokollvarianten Einzug in die Software halten. Aus Nutzersicht müssen Sietmeistens nichts machen: Häufig sind die Programme „smart“ und suchen sich das Protokoll aus, das für den gegebenen Anlass am besten geeignet ist.

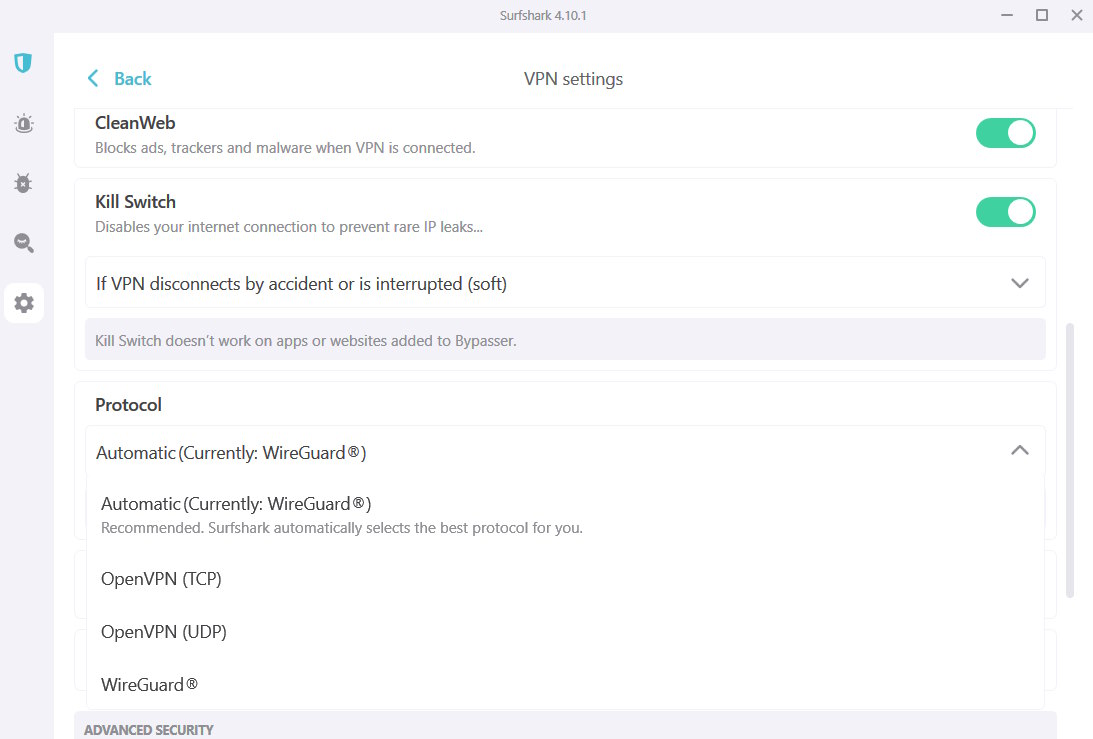

Kill Switch

Ein VPN-Server ist nur dann sinnvoll, wenn er stabil funktioniert. Andernfalls wird Ihre IP-Adresse sofort erkannt und mit der Anonymisierung ist es nicht mehr weit her. Daher verfügen moderne VPN-Anwendungen über eine Funktion, die Kill Switch genannt wird. Erkennt die Software, dass die Verbindung zum Server unterbrochen wird, beendet sie sofort alle ausgehenden Verbindungen zu Webseiten, Anwendungen und anderen Diensten.

Der Kill Switch schützt Sie somit, da im Falle eines Verbindungsabbruchs sofort alle Aktivitäten unterbunden werden. Es kann also kein erneuter Verbindungsaufbau über Ihre reguläre IP-Adresse stattfinden. Das Feature ist immer dann sinnvoll, wenn Sie sehr vorsichtig sind und zu 100 % vermeiden wollen, dass irgendetwas über Ihre IP-Adresse bekannt wird.

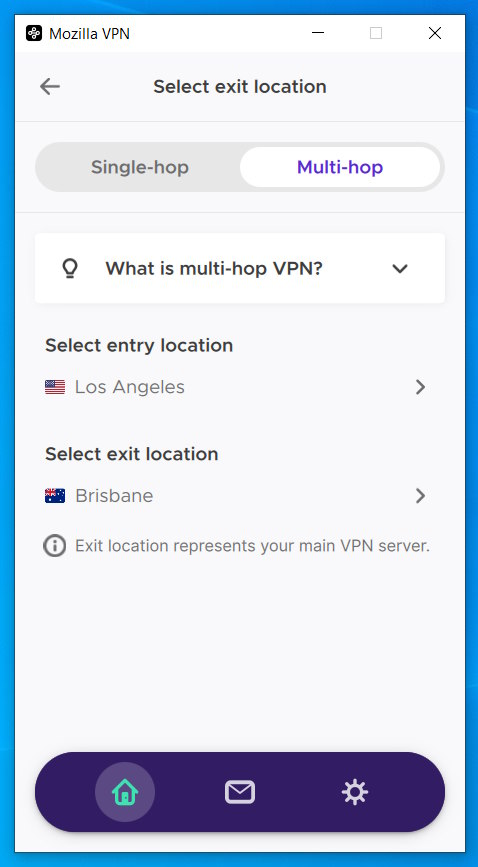

Multi-Hop

Was ist besser als ein VPN-Server? Zwei Server! Multi-Hop ist eine Funktion, die den Traffic nicht nur über einen VPN-Server leitet, sondern über zwei oder noch mehr Server. Dadurch wird es noch unwahrscheinlicher, dass jemand Ihren wahren Standort lokalisieren könnte. Multi-Hop können Sie somit am besten als eine weitere Sicherheitsebene eines VPN-Anbieters verstehen.

Der Nachteil an Multi-Hop ist die Performance: Je mehr Server eingebunden sind, desto stärker steigt die Latenz und desto weniger Bandbreite kommt bei Ihnen an. Multi-Hop ist also ein Sicherheitsfeature, das Ihre Herkunft zwar noch besser verheimlicht, aber das mit gewissen Nachteilen verbunden ist. An Streaming zum Beispiel ist unter diesen Umständen nur selten zu denken.

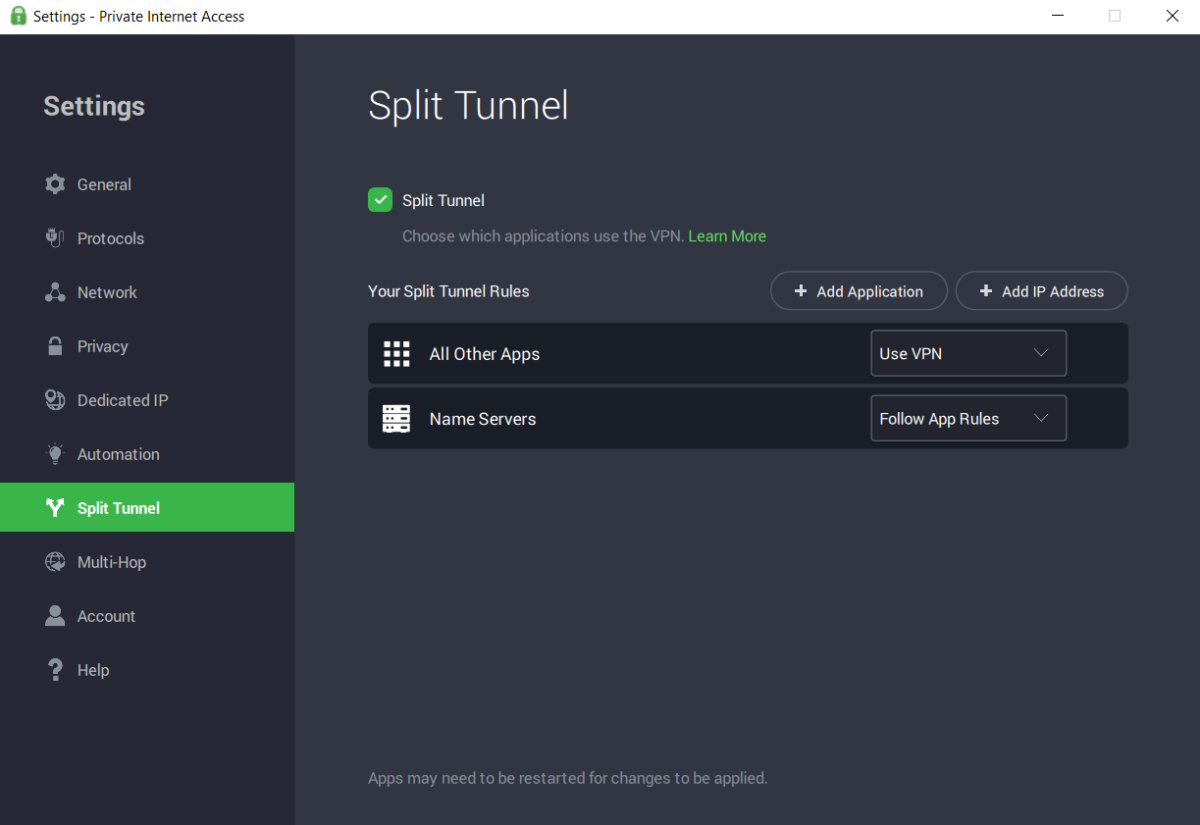

Split-Tunneling

Die Performance eines VPN-Servers kann manchmal nicht ausreichen, um latenzempfindliche Anwendungen zu nutzen – beispielsweise Onlinegaming. Split-Tunneling erlaubt es Ihnen, sich mit einem VPN-Server zu verbinden, aber für bestimmte Anwendungen weiter Ihre eigene (echte) IP-Adresse zu verwenden. Somit findet keine Umleitung statt, die Performance kosten kann.

Stören Sie sich manchmal an der Performance bestimmter VPN-Server, kann Split-Tunneling daher genau richtig sein, um eine Art Geschwindigkeitsbonus für bestimmte Anwendungen zu aktivieren. Gaming, Streaming oder auch Videokonferenzen mit hohem Bandbreitenbedarf kommen dafür in Frage. Die Konfiguration kann jedoch etwas Zeit in Anspruch nehmen, denn Sie müssen jede Anwendung einzeln für Split-Tunneling freigeben.

Nutzerprotokolle

VPN-Anbieter könnten theoretisch Nutzerprotokolle erstellen, in denen aufgeschlüsselt wird, wer sich gerade mit welchem VPN-Server verbindet und welche Daten herunterlädt. Dies ist meist nicht im Interesse er VPN-Nutzerinnen und -Nutzern, da diese schließlich maximale Privatsphäre suchen. Aus diesem Grund folgen die meisten Anbieter dem No-Log-Mantra.

No-Log besagt, dass die VPN-Server keinerlei Nutzerprotokolle anlegen. Es ist somit nicht möglich, im Nachhinein herauszufinden, wer sich mit welche Dienst verbunden hat. Die einzigen Informationen, die gesammelt werden, betreffen normalerweise nur Art und Dauer der Verbindung sowie das dafür genutzte Geräte. Darüber lassen sich keine Rückschlüsse auf Ihre Identität herstellen.

Tor

The Onion Router (Tor) ist ein Netzwerk aus Servern, die Traffic über zahlreiche verschiedene Knotenpunkte weiterleiten, bevor die Daten bei Ihnen ankommen. Es handelt sich um eines der sichersten Netzwerke seiner Art – und mit einem VPN-Server können Sie weitere Sicherheitsebenen hinzufügen. Dadurch verbinden Sie sich erst mit einem VPN-Server und danach mit dem Tor-Netzwerk. Sicherer geht es nach aktuellem Stand nicht.

Nachteilig daran ist, dass die Performance stark zu wünschen übriglassen kann. Die unzähligen Weiterleitungen beeinträchtigen Latenz und Bandbreite stark, sodass selbst ein einfaches Aufrufen einer Seite wie google.de ein wenig Zeit in Anspruch nehmen kann. Aus Sicht der Sicherheit