So macht man sein SmartHome sicher

Sicherheit im SmartHome: Worauf solltest Du achten?

Bei der Installation von SmartHome-Technologien gilt es, neben der Funktionalität das Thema Datensicherheit im Blick zu behalten, um Sicherheitsrisiken zu vermeiden.

SmartHome-Technologien sorgen für mehr Bequemlichkeit und Komfort im eigenen Zuhause. Verschiedene Geräte werden beispielsweise für eine intelligente Steuerung der Heizung und Beleuchtung miteinander vernetzt. Neben der Hausautomatisierungstechnik, die für die Steuerung von Fenstern, Türen, Rollläden, Beleuchtung und Heizung verantwortlich ist, werden zunehmend Haushaltsgeräte wie Kühlschränke, SmartTVs oder Lautsprecher ins SmartHome-Konzept integriert und komfortabel über Sprachassistenten gesteuert. Bestenfalls kannst Du alle Geräte mobil und damit völlig ortsunabhängig bedienen.

Die meisten dieser IoT-(Internet of Things) Geräte müssen dafür mit dem Internet verbunden werden. Dabei sollten jedoch die damit zusammenhängenden technischen Schwierigkeiten, insbesondere hinsichtlich der Datensicherheit, nicht vernachlässigt werden. Es gelten die gleichen Sicherheitsbedenken, die bei der Nutzung von Smartphone-Apps für das Online-Banking oder andere Anwendungen zu beachten sind. Erfahre hier, welche Maßnahmen erforderlich sind, um die Sicherheit Deiner persönlichen Daten zu gewährleisten.

SmartHome: DIY-Nachrüstung kann zu Problemen führen

Wenn Du Dich dafür entscheidest, SmartHome-Komponenten zu kaufen und selbst zu installieren, anstelle einen dafür spezialisierten Handwerksbetrieb zu beauftragen, steigt das Risiko für Lücken in der Datensicherheit. Mit den folgenden Tipps maximierst Du die Datensicherheit in Deinem smarten Zuhause erheblich.

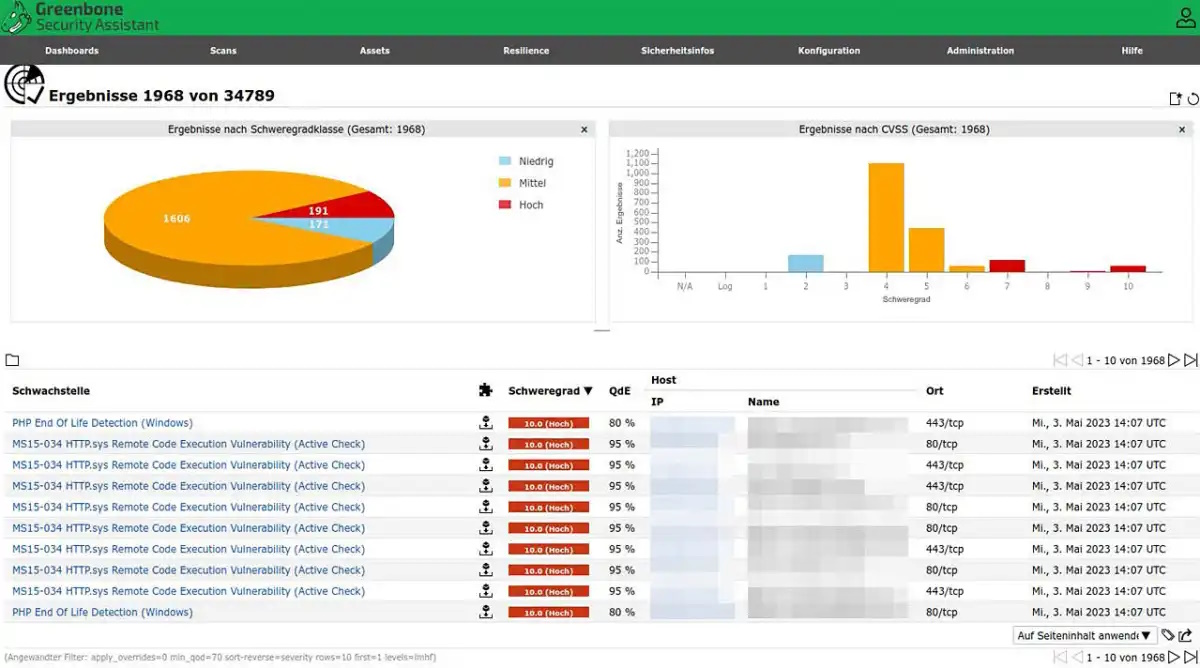

Du kannst Dein Netzwerk inklusive aller darin befindlichen Geräte mit Open VAS checken, um Mängel und Schwachstellen zu finden. Achte zudem direkt bei Kauf darauf, dass regelmäßige Updates für Sicherheitsfunktionen zur Verfügung gestellt werden. Optimal sind automatisch ausgeführte Updates, weil dadurch verhindert wird, dass man vergisst, sein Netzwerk auf dem neuesten Stand zu halten.

Schwachstelle Cloud – Verbindung mit dem Internet birgt Sicherheitsrisiken

Viele Anbieter von SmartHome-Technologien, wie beispielsweise der chinesische Hersteller Xiaomi, ermöglichen die mobile Steuerung der Geräte ausschließlich über eine spezielle Smartphone-App. Eine Alternative wäre die Nutzung der am Gerät verbauten Schalter. In diesem Fall kannst Du Dir jedoch den Kauf und die Installation von SmartHome-Geräten sparen, da keinerlei Verbesserung des Bedienkomforts erreicht wird.

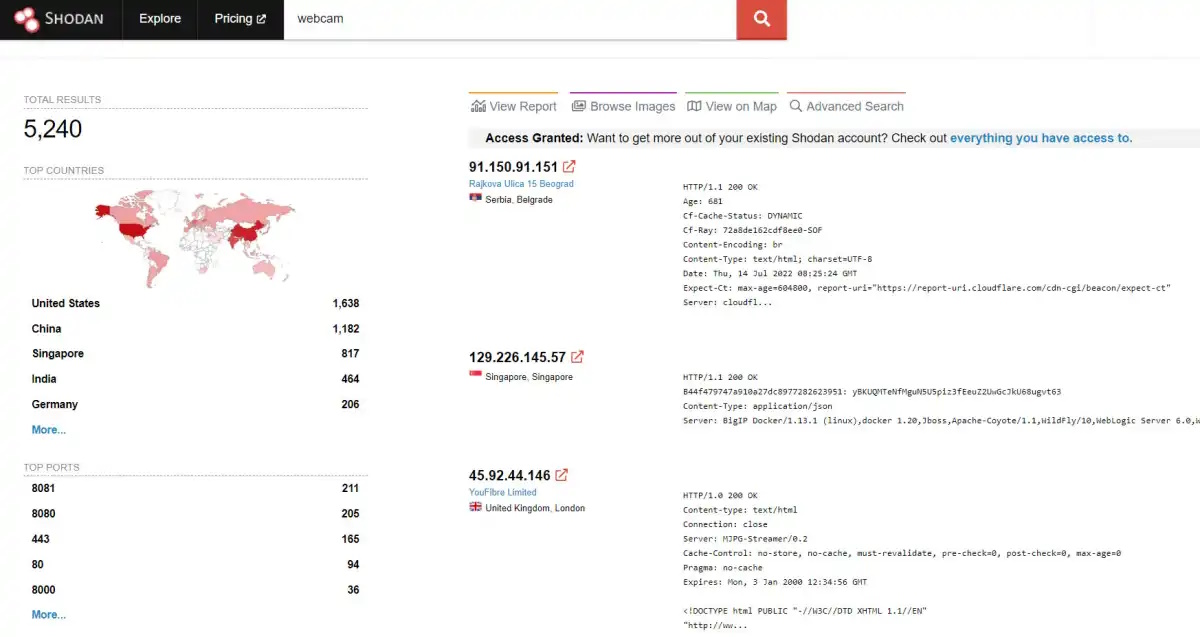

Willst Du also die App und den Sprachassistenten nutzen, musst Du üblicherweise eine Cloud-Verbindung zum Internet herstellen. Welche Schwachstelle damit eröffnet wird, zeigt sich, wenn man die Suchmaschine Shodan verwendet. Diese kann über unzureichend gesicherte Webcams einen nahezu ungehinderten Blick in fremde, vielleicht sogar Deine, Räume werfen.

Um derartige Probleme zu umgehen, ist es wichtig, bereits beim Kauf von SmartHome-Geräten darauf zu achten, dass eine Verbindung zur Cloud nicht erforderlich ist. Die Steuerung des Geräts kann stattdessen bei entsprechender Kompatibilität mit Bridges wie Conbee oder Raspbee erfolgen.

Des Weiteren solltest Du kritisch hinterfragen, welche SmartHome-Funktionen sinnvoll sind. Du möchtest Deine Heizung smart steuern? Dafür ist es nicht nötig, dass sich das System mit Deinem Smartphone verbindet, um festzustellen, wann Du Dich dem Haus näherst.

Es ist außerdem wichtig zu bedenken, dass nicht nur Geräte innerhalb Deines Home-Netzwerks Sicherheitsrisiken darstellen. Beachte auch die technischen und rechtlichen Probleme, die dadurch entstehen, dass Cyber-Kriminelle Geräte kapern und in einem Bot-Netz verbinden.

Größte Schwachstelle im SmartHome: Wappne Deinen Router gegen Angriffe

Alle Anstrengungen, das SmartHome datensicher einzurichten, sind zum Scheitern verurteilt, wenn die größte Schwachstelle, der Router, nicht beachtet wird.

Sind beispielsweise Portfreigaben vorhanden, die nur zu Probezwecken genutzt und dann vergessen wurden? Außerdem sind bestimmte Protokolle (z. B. Universal Plug and Play – UPnP) anfällig für Cyber-Attacken. UPnP vereinfacht die Herstellung von Verbindungen zwischen den einzelnen Geräten. Das ist zwar praktisch. Leider haben aber dadurch Bots leichtes Spiel, wenn diese Geräte inklusive der Firmware selbstständig Portfreigaben installieren können. Solch einfache Protokolle sind extrem angreifbar.

Zum Schutz Deines smarten Zuhauses solltest Du deshalb alle Verbindungen deaktivieren, die keinen Mehrwert für die Funktionalität bieten und somit die Schnittstellen nach außen minimieren. Unverzichtbar ist desweiteren eine effektive Firewall, die den Router grundsätzlich vor Angriffen schützt. Vergiss auch nicht, das voreingestellte Passwort zu deaktivieren.

Ist WLAN eine sichere Verbindung?

Du vermeidest Lücken in der Datensicherheit durch die Auswahl zuverlässiger Hardware und Konnektivität. Entscheidest Du Dich für WLAN, können Cyber-Kriminelle die Devices durch Manipulation des Funknetzwerks angreifen.

In den Herstellerangaben sind die Informationen zu den Standards oft nicht leicht zu finden, es wird lediglich betont, welchen Komfort eine WLAN-Verbindung bietet. Nutzer erweitern ihr SmartHome-Netzwerk sukzessive mit neuen Devices und verbinden diese unbesorgt mit dem WLAN. Sicherer ist die Variante, Geräte mit einem Standard wie Zigbee zu wählen, um das eigene WLAN möglichst sicher vor Cyber-Angriffen zu halten.

Du hast bereits Geräte gekauft, die unbedingt eine WLAN-Verbindung benötigen? Dann kannst Du diese Komponenten nachträglich schützen, indem Du ein separates Netzwerk errichtest und die Geräte auf diese Weise effektiv abschottest. Die Fritzbox ist beispielsweise mit einem „Gastnetz“ ausgerüstet, das sich hervorragend für diesen Zweck eignet.

Für IT-affine User: Generiere Deine Plattform selbst

Die meisten Anwender rüsten ihr Zuhause Schritt für Schritt mit SmartHome-Anwendungen auf. Dabei lässt es sich nicht vermeiden, dass Geräte verschiedener Hersteller angeschafft werden, die wiederum jeweils eigene Apps zur Steuerung benötigen. Dadurch entsteht eine undurchschaubare Umgebung und damit das Gegenteil von SmartHome, das sich eigentlich durch Transparenz und einheitliche Lösungen auszeichnet.

Zwar bieten Google mit Alexa sowie Google Home und Apple mit dem Homekit Lösungen an, aber das hat zur Folge, dass Du komplett die Option verlierst, Schwachstellen zu identifizieren und auszumerzen. Wenn Du über die nötige Erfahrung verfügst, kannst Du mit Anwendungen wie iobroker, Open HAB oder auch Domoticz Deine IT-Umgebung selbst kreieren. Die Vorteile liegen auf der Hand: Eine individuelle Umgebung ist transparent, wesentlich einfacher zu pflegen und erleichtert geräteübergreifend die Einrichtung von Abläufen.

Wie findet man Schwachstellen im SmartHome?

Es gibt Sicherheitslösungen, mit denen Du gezielt die Schwachstellen in Deinem Heim-Netzwerk aufspürst und beseitigst. Einer dieser Schwachstellen-Scanner ist das Open Vulnerability Assessment System, kurz Open VAS, des Herstellers Greenbone. Open VAS lässt sich entweder aus dem Quellcode oder über einen Docker installieren. Eine weitere Option mit integriertem Schwachstellen-Scanner ist Kali Linux.

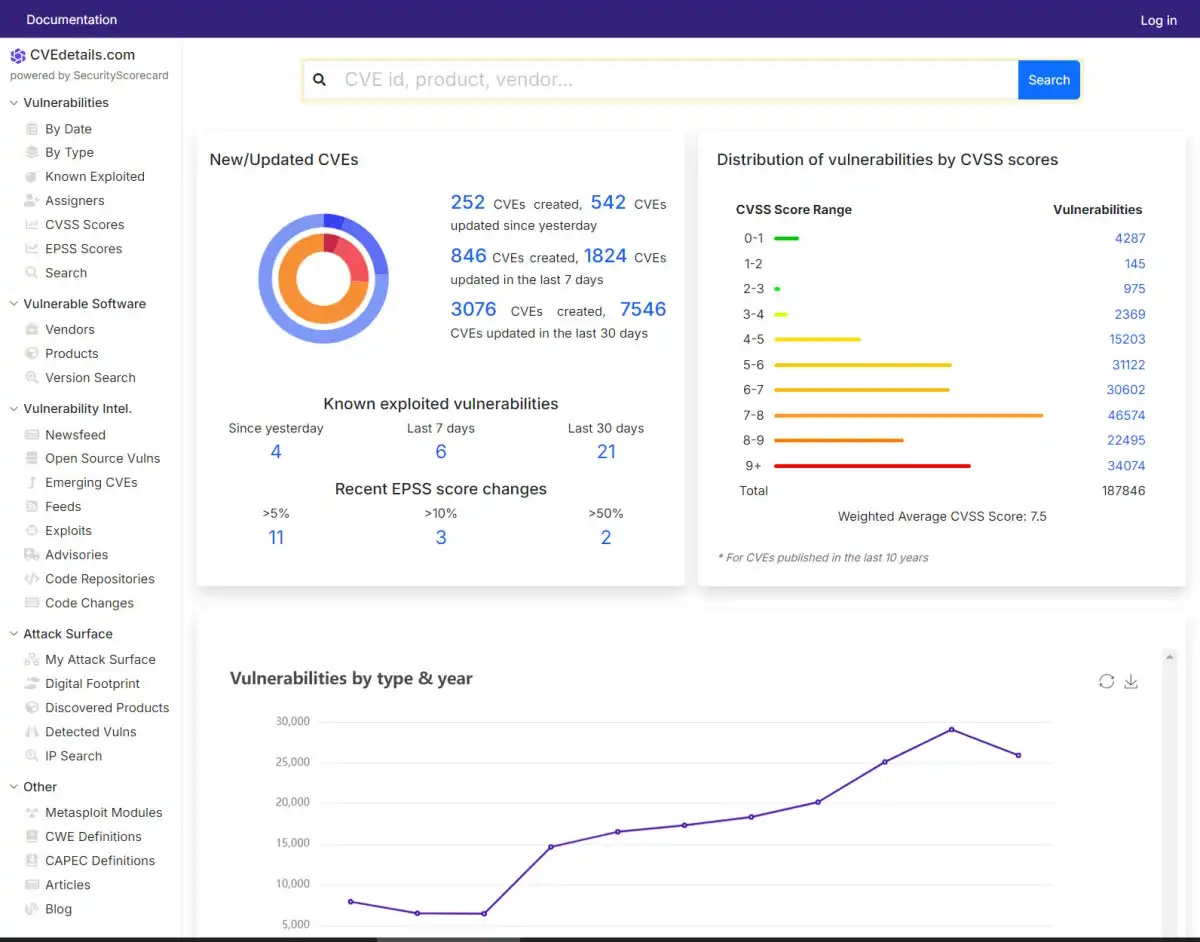

Beide Scanner benötigen einige Zeit, um Dein System zu checken und liefern Dir dann einen umfassenden Bericht mit grafischen Darstellungen, aus denen die Schwachstellen deutlich hervorgehen und mit einer CVE-Nummer markiert sind. Außerdem wird detailliert erklärt, welche Risiken mit der jeweiligen Schwachstelle verbunden sind und Du erhältst Informationen darüber, wie Du geeignete Patches im Internet findest.

Wie erkennt man Cyber-Angriffe?

Du möchtest sicherstellen, dass Dein SmartHome bisher von Cyber-Attacken verschont geblieben ist oder überprüfen, ob grundsätzlich etwas mit Deinem Netzwerk nicht in Ordnung ist? Das ist eine schwierige und komplexe Aufgabe. Einerseits brauchst Du dafür ein Tool zum Scannen der Daten, das derartige Probleme aufzeigt. Doch das allein reicht nicht aus, denn Du benötigst IT-Kenntnisse hinsichtlich des Netzwerkverkehrs und der Protokolle. Ansonsten ist es nicht möglich, die Ergebnisse des Schwachstellen-Scans zu deuten. Wenn Du Kali Linux nutzt, bietet die Anwendung Suricata die Option, bereits vorhandene Sicherheitsrisiken in den Datenpaketen zu erkennen. Leider bringt Dir das nicht viel, denn nach dem Feststellen der Probleme beginnt der komplizierte Prozess der Beseitigung aller Sicherheitsrisiken.